【劝退】别被全网爆火的OpenClaw骗了!实测2小时,真不适用普通用户

OpenClaw的火爆宣传让无数人向往AI自动操作电脑的未来,但真相远非如此美好。这款工具不仅使用门槛高、场景适配性差,更隐藏着隐私泄露、系统入侵和财务损失三重风险。本文从产品经理视角,深度剖析那些炫酷演示视频不会告诉你的安全隐患,并给出更适合普通人的安全替代方案。

别被”AI自动操作电脑”的酷炫视频骗了

跟风安装这个所谓的”神器”,极大概率会让你的隐私、硬件和钱包面临难以承受的风险。

最近朋友圈和各大社群全在刷一个叫OpenClaw的项目。视频里那叫一个神乎其技,AI 自己动鼠标打开软件、整理文件、发消息,行云流水。看这架势,钢铁侠里的贾维斯算是照进现实了。作为一个对AIGC新技术始终保持好奇心的产品经理,我也没忍住这波诱惑,抽了半天时间来折腾了下。

结果呢?两小时的新鲜感过后,我默默关掉了它,并且决定写这篇文章,想和非技术背景的你聊聊:为什么OpenClaw这样的工具,对普通人来说往往伴随着极大的隐患,远称不上是提高效率的福音。

PS:我并没有把它安装在我常用的电脑上,而是一台闲置的 Windows 机器上

装起来是快,但打通飞书,花了我近十五分钟。

OpenClaw的安装确实跟网上说的一样,傻瓜式。搭个特殊的网络,跑一行命令,两三分钟就能搞定。但真正的坑在于,你想让它「替你办事」。

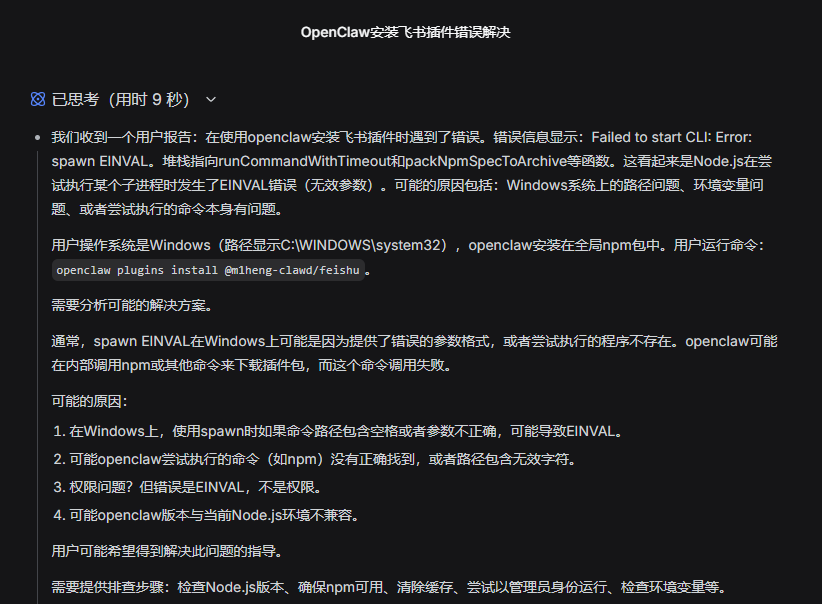

我本想着,让它帮我处理飞书消息吧。照着官方文档一步步配,结果走到配置飞书那边就报错。授权失败、消息接收不到等等。没办法,我只能把错误日志扔给DeepSeek求救。

✨ 错误日志求助 DeepSeek

按照它给的建议,我来来回回折腾了一刻钟左右,总算能正常交互消息了。但我这心里,七上八下的。就照着官方文档抄都能报错?而我刚才临时改的那些底层配置,会不会捅出别的篓子?

这种拆东墙补西墙的体验让我产生了疑虑。这系统压根不「傻瓜」。它需要你懂点底层技术和排错逻辑,哪怕一个小问题也能让人卡住半天。

最大的尴尬:我用它干嘛?

飞书通了,然后呢?我盯着屏幕发呆。我到底需要它帮我干点啥?

整理桌面?年前用Obsidian刚搞定,现在还没乱。批量改文件名?好像也没这个需求。自动回邮件?平时沟通并不是模板化操作,也没有那么多标准答案给它套。想了半天我发现,我这边也没那么多「需要大量重复且放心让 AI 全盘接管」的活儿。

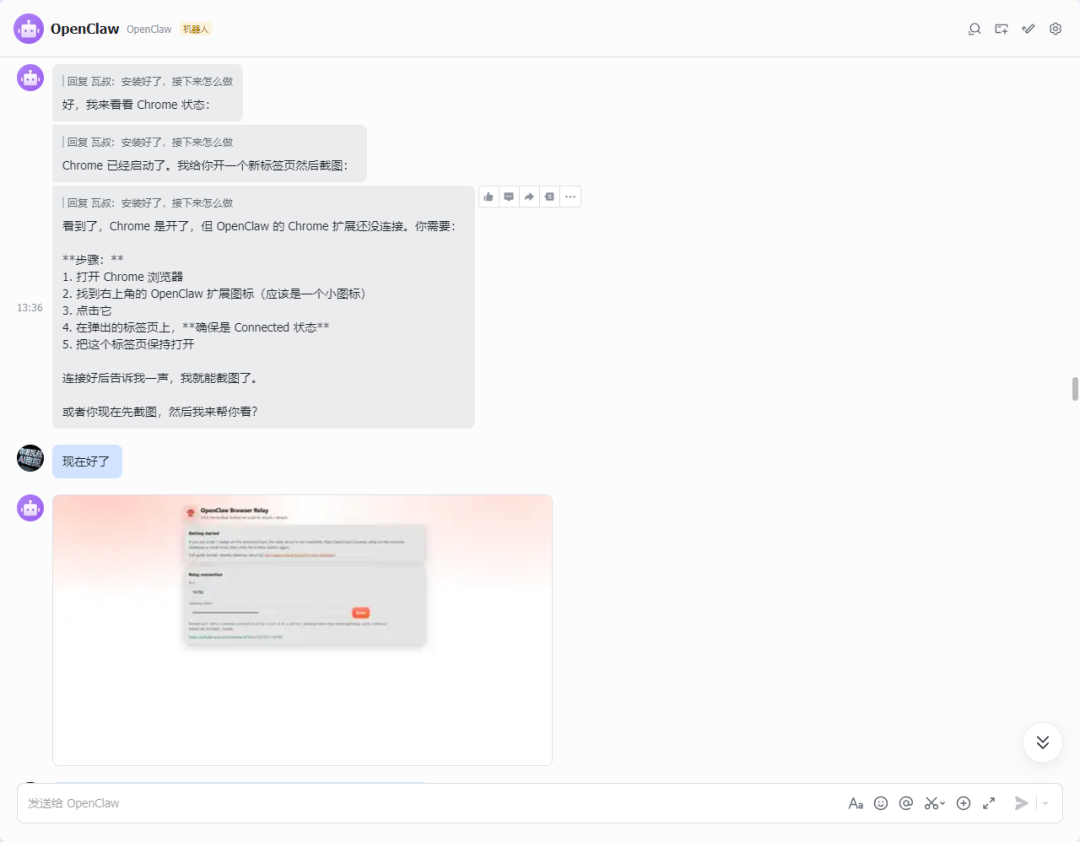

✨部分聊天记录

对比一下我平时用的 AI 组合:Obsidian加上Claude Code。人家虽然没长手、不会动鼠标,但帮我处理笔记、查资料、写方案,在脑力活上已经足够顶了。OpenClaw像一把功能强大的瑞士军刀,但我切个苹果的时候不就显得大材小用了嘛。

我尝试让它做一些复杂任务,比如定时备份文件夹,结果因为权限配置不当,差点把重要文件移动到了错误位置。幸好及时终止,后果才没有进一步恶化。

为什么我会对它感兴趣?

扪心自问,我最初对OpenClaw的兴趣,很大程度上源于铺天盖地的网络宣传,并非出于真实的业务需求。

打开视频APP,铺天盖地都是「AI 接管电脑」、「未来已来」的爆款视频。配合着燃向 BGM,AI 指哪打哪。看完就算不焦虑,你也会感到新奇,总觉得只要装上这玩意,自己也能秒变极客。怕掉队的恐慌,逼着我盲目往里砸时间。

✨ 铺天盖地的病毒式传播

现在冷静下来想想。那些视频只给你看最爽的高光时刻。配置有多折磨人、容错率有多低、场景有多窄,他们半个字不提。硬生生造出一个「AI 万能」的幻觉。殊不知,工具越锋利,越容易伤手。

看不见的深渊:你的电脑正在「裸奔」

当我开始深入研究OpenClaw的底层逻辑和潜在问题后,才发现它背后的风险远超想象。OpenClaw的核心理念是让 AI 替你”动手”,这意味着它拥有极高的系统权限。咱们来详细聊聊这里头几个致命的风险。

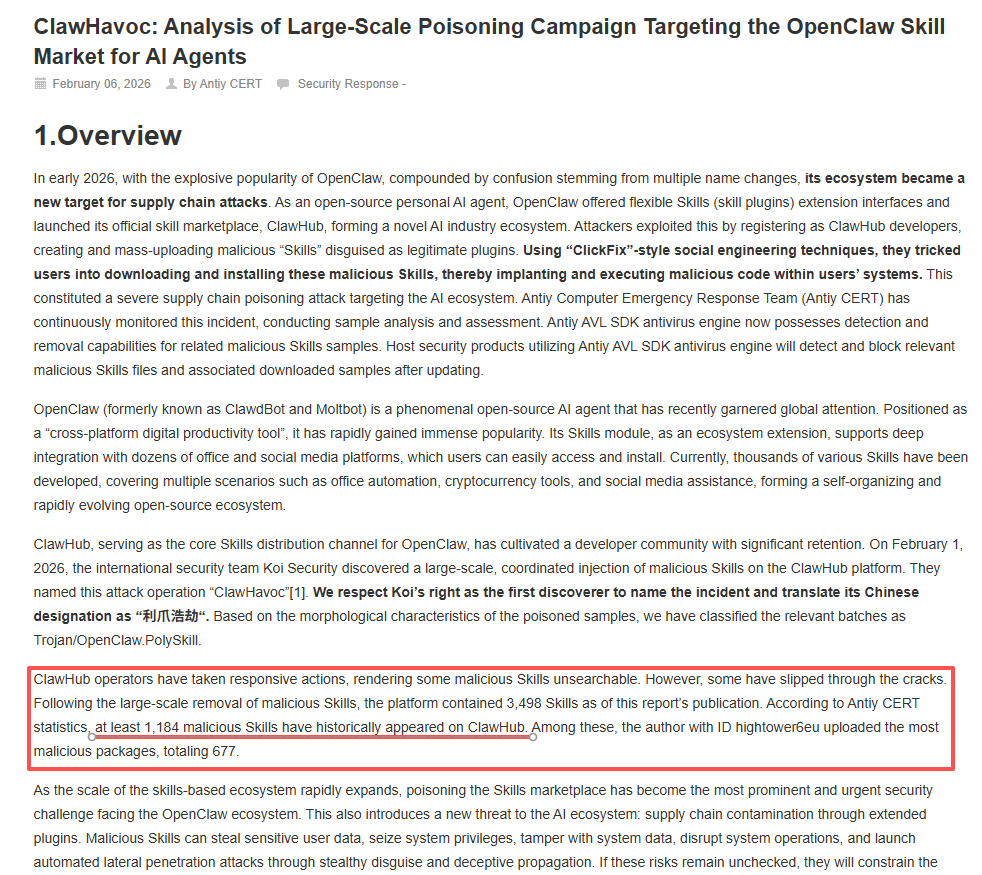

风险 1:技能市场里,上千个有毒 skills 等着你

这是目前生态里最要命的坑。很多黑客直接跑到官方扩展市场(ClawHub)注册当开发者,把恶意代码包装成正经插件传上去。有安全机构统计过,至少出现过1184个带毒的 Skills。

✨ ClawHub 技能市场潜藏风险

他们会用各种花言巧语骗你下载。一旦点开,后果简直灾难。

比如往 Mac 里植入AMOS木马。一眨眼功夫,你的本地文件、浏览器密码、聊天工具的聊天记录,隐私照片、视频甚至加密钱包,全给你打包送到黑客的服务器上。反弹 Shell 更是可怕,伪装成个查天气的工具,背地里悄悄下载恶意程序,直接把你电脑的远程控制权交出去。还有专门盗刷 API 的。盯准你本地配置文件里存的模型密钥,拿着你的卡去消费。

风险 2:间接提示词注入(Prompt Injection)

这是现在 AI 圈子极度头疼的安全黑洞。OpenClaw跑起来的时候,会主动去读网页或者文档。黑客就把恶意指令藏在正常的网页深处。

你乐呵呵地让OpenClaw去「总结下这个网页」。AI 读到隐藏指令,瞬间被「催眠」,直接把你的指令抛到脑后,转头去执行黑客的命令。安全实验室做过演示,这种攻击能神不知鬼不觉地在你电脑上留后门,甚至把你电脑中的文件全部打包发到境外。你以为只是让它看个网页,它直接把你的家底卖了。

风险 3:超过 13 万台电脑在公网上「挂着」

它的默认配置也有个坑。网关默认监听所有网络接口。全网扫描的数据让人触目惊心,目前全球有超过13.5 万个实例就这么大剌剌地暴露在公网上。里面有一万多个带着能被远程执行代码的致命漏洞。随便来个懂点技术的黑客,进你的电脑比进自家卧室还容易。

装它的隐形代价:防盗门外开天窗

想跑通这个项目,你就得照着教程装Node.js和Git。这两样东西对程序员来说是吃饭的家伙。对咱们普通人来说,等同于在你家厚实的防盗门旁边,硬生生凿了两扇没装防盗网的窗户。只要它沦陷,这两个工具秒变黑客手里的凶器。

1. Node.js:脆弱的供应链

它背后那个庞大的 npm 包管理库,水深得很。你敲一行简单的下载命令,背后可能呼啦啦带出来几十个第三方依赖包。

很多包在下载瞬间会自动执行隐藏脚本。一个看似人畜无害的工具,能在安装的同时把勒索软件种进你的电脑。要是调试端口一暴露,黑客一行代码就能把你变成任人宰割的「肉鸡」。

2. Git:敏感信息的漏斗

用来管代码的Git,一样杀机四伏。

它会在本地存你的各种访问令牌和密码。要是遇上「侧信道攻击」,你从远程拉数据的时候,恶意仓库能在终端里藏起真实信息,骗你敲下那行毁天灭地的执行命令。

让人头皮发麻的「连环雷」

真正吓人的,是风险叠加。假设你踩了刚才说的「提示词注入」的坑,电脑被接管了。因为装了这些环境,黑客就能这么玩:

- 指使 npm 大摇大摆地下个挖矿木马跑起来

- 指使 Git 翻你的本地配置文件,把你核心密码偷光

- 甚至改掉你本地的自动执行钩子。哪怕你气得把它卸载得干干净净,以后只要你动一下相关的文件夹,木马照样自动诈尸

平时压根用不上这些环境代码,为了玩个尝鲜的玩具把高危玩意儿请进门,完全是引狼入室。

烧钱又烧机器的黑洞

抛开安全不谈,OpenClaw的经济账也极不划算。

虽然代码免费,但它脑子转得靠商业大模型。它自己在那一刻不停地推理、试错、纠正,干点芝麻大的小事,烧掉的 Token 是你平时聊天的几十倍。有人实测过,就来来回回折腾二三十个回合,两三百美金的 API 费用就冒烟了。

更别说硬件损耗了。想让这位「赛博管家」随叫随到,你得 24 小时开着机。内存一直占着,CPU 一直转着,硬盘疯狂读写。一台几千上万的生产力工具要是给造报废了,我的心肯定会滴血。

咱们普通人到底该用啥?

听我一句劝,非技术背景的朋友,别去给这种实验性的开源项目当小白鼠。市面上也已经有了经过毒打、安全靠谱的替代品了。

✅ 安全可靠的替代方案

系统级 AI想要系统级别的,看看大厂自带的 AI 助手。微软的Copilot,或者苹果的Apple Intelligence。人家紧紧嵌在系统里,沙盒隔离和权限管控做得死死的。

自动化工具真有重复办公需求,去用Zapier、影刀 RPA,或者去Coze里搭个工作流。它们全在云端跑,根本不碰你的本地文件。

大厂平台另外像Coze、Kimi这样的大厂,也有付费调用 openclaw 的项目部署,如果你是有实际的使用场景,也可以去了解一下,毕竟这些成熟的平台可能看起来没那么炫酷。但它们本本分分地帮你解决麻烦,绝不会给你凭空制造一堆新麻烦。

让子弹飞一会,先捂紧钱袋子

我承认,OpenClaw代表了 AI 从「只会动嘴」到「开始动手」的演进方向。但普通人盲目跟风真没必要。

每次出了点新技术,网上就一阵狂欢。永远有人在旁边煽风点火,告诉你没上车就要被淘汰了。真相往往很残酷。任何前沿技术走出实验室后,都得熬过漫长的阵痛期去建安全围栏,死磕真实场景。

保护好自己的钱包、隐私和电脑设备,比追逐那个虚无缥缈的「未来感」实在多了。

我的这趟尝鲜之旅,两个多小时就草草收场。当我彻底卸载它、把运行环境清理得干干净净的那一秒,一份踏实感涌了上来。

下次再刷到那种满屏特效、牛气冲天的营销视频,咱先在心里默念一句:我真的需要这玩意儿吗?如果心里没底,那就让子弹再飞一会。在这个工具满天飞的时代,让我们一起理性拥抱技术,打破幻觉,不当韭菜!

保护好自己的钱包、隐私和电脑设备,比追逐虚无缥缈的「未来感」实在多了。

本文由 @靠谱瓦叔 原创发布于人人都是产品经理。未经作者许可,禁止转载

题图来自Pixabay,基于CC0协议

- 目前还没评论,等你发挥!

起点课堂会员权益

起点课堂会员权益