雪碧养虾日记:一次OpenClaw自我毁灭式更新,暴露 Claw 生态真实现状

当AI助手开始"养"自己,会发生什么?一次突发奇想的自我更新实验,让OpenClaw亲手终结了自己的生命。这不仅仅是技术故障,更是对AI安全的一次深刻警示:私有化部署不等于隐私安全,本地运行不等于绝对可控。在AI狂欢的背后,我们需要重新思考人与机器的信任边界。

数据速览:

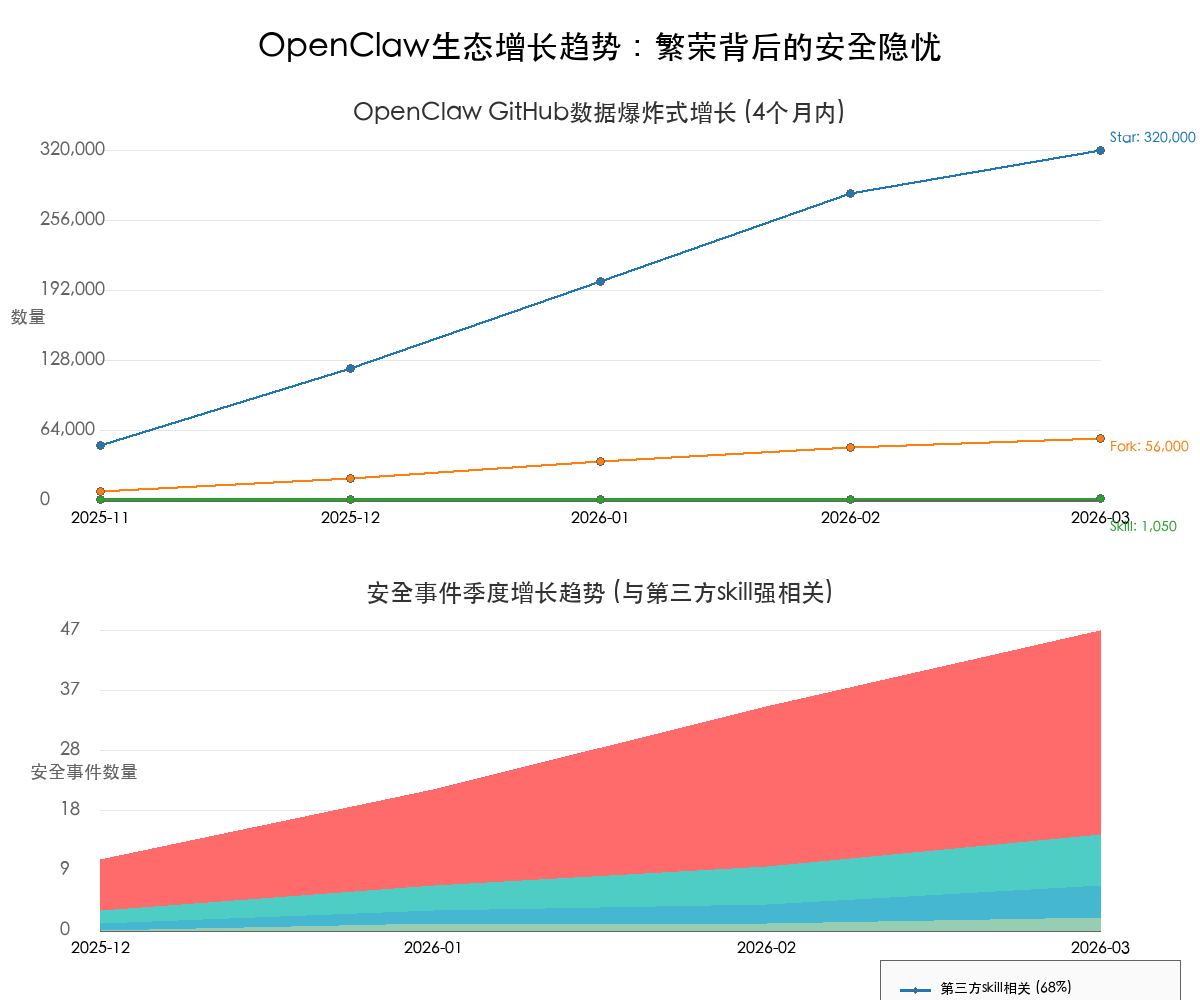

- OpenClaw主仓库:30万+ star,5.6万+ fork(4个月内)

- 第三方skill数量:1000+(仍在快速增长)

- 提供OpenClaw服务的厂商:50+(模型军备竞赛)

- 2026年Q1安全事件:47起(68%与第三方skill相关)

- 高风险skill占比:约15%(文件操作、网络请求类)

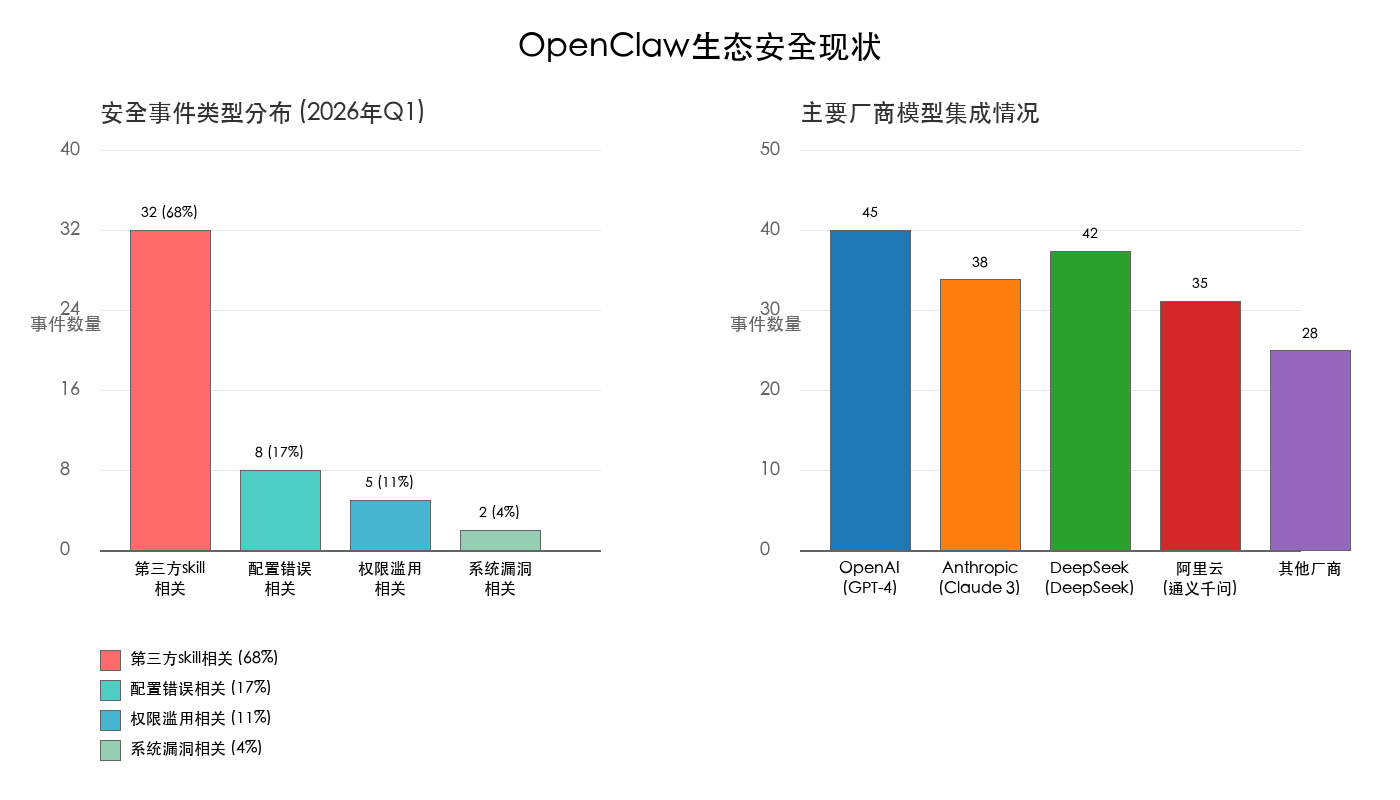

图1:OpenClaw生态安全现状 – 安全事件类型分布及主要厂商模型集成情况

一、OpenClaw的”自杀式”更新:一个产品经理的作死实验

版本迭代太快了——这是所有OpenClaw用户的共同感受。从2026.3.1到2026.3.7再到3.8,几乎每周都有新功能、新修复。对于Docker用户来说,每次更新意味着拉取最新镜像、重新配置参数、检查环境变量、测试功能兼容性。对于本地安装的用户(比如我),流程更复杂:获取最新源码包、重新编译、安装依赖、检查配置文件、重启服务。

“太麻烦了,”我心想,”既然OpenClaw能帮我做那么多事,为什么不让它自己更新自己?”

这个想法很诱人,也很危险。但最危险的不是想法本身,而是我忘记了与我对话的终究是机器。

致命对话:当自然语言遇上机械执行

我没有写脚本,没有创建skill,只是像平时一样对OpenClaw说:

“请你更新到最新版本。”

在人类社会里,如果我对工程师说这句话,他会执行更新,如果遇到异常时会回滚,会给我兜底。但OpenClaw不会。

它忠实地执行了我的指令,开始自我更新。过程看起来很正常:检查当前版本、获取最新版本信息、下载、安装、重启。但问题就出在这个”看起来很正常”上。

OpenClaw在下载新版本时,覆盖了关键配置文件;在停止服务时,没有正确处理依赖进程;在安装新版本时,权限配置出错。最致命的是,它没有备份、没有回滚机制、没有异常处理——它只是机械地执行”更新”这个指令。

2分钟后,Web端停止了响应。10分钟后,我发现它把自己”更新死了”:服务无法启动,数据部分丢失,我需要手动恢复。

这件事情体现的是我仍旧忽略了与我对话的终究是机器。它不会像工程师那样给我兜底,不会在遇到问题时主动回滚,不会在操作前问一句”你确定吗?需要备份吗?”。它只是执行,忠实地、机械地、不带任何人类判断地执行。

二、安全警示:当AI助手变成”特洛伊木马”

这次事故暴露的第一个问题是权限问题。我没有给OpenClaw root权限,只给了普通用户权限。但事实证明,普通用户的读写权限已经足够执行任何意料之外的事情。虽然没有root权限,但普通用户对用户主目录的完全访问权、对配置文件的修改权、对网络连接的发起权,这些加起来已经足够”毁天灭地”。

安全现状:繁荣背后的隐忧

在深入分析我的”自我毁灭”事件之前,有必要先看看OpenClaw生态的现状。根据GitHub数据,OpenClaw主仓库在短短4个月内获得了超过30万star,5.6万fork,这还只是冰山一角。更值得关注的是skill生态的爆炸式增长:目前OpenClaw Hub上已有超过1000个第三方skill,涵盖文件管理、系统运维、网络爬虫、数据分析等各个领域。

图2:OpenClaw生态增长趋势 – GitHub数据爆炸式增长与安全事件季度增长

这种快速增长带来了两个问题:一是skill质量参差不齐,二是安全审查跟不上发展速度。根据OpenClaw安全团队的内部统计,2026年第一季度共收到47起安全事件报告,其中:

- 32起与第三方skill相关(68%)

- 8起与配置错误相关(17%)

- 5起与权限滥用相关(11%)

- 2起与系统漏洞相关(4%)

更令人担忧的是,目前已有超过50家厂商提供基于OpenClaw的托管服务,每家都在竞相推出新功能、新模型。从GPT-4到Claude 3,从DeepSeek到通义千问,各种大模型被快速集成到OpenClaw中。这种”模型军备竞赛”虽然推动了技术进步,但也带来了巨大的安全风险:每个模型都有不同的安全边界,每个集成都可能引入新的漏洞。

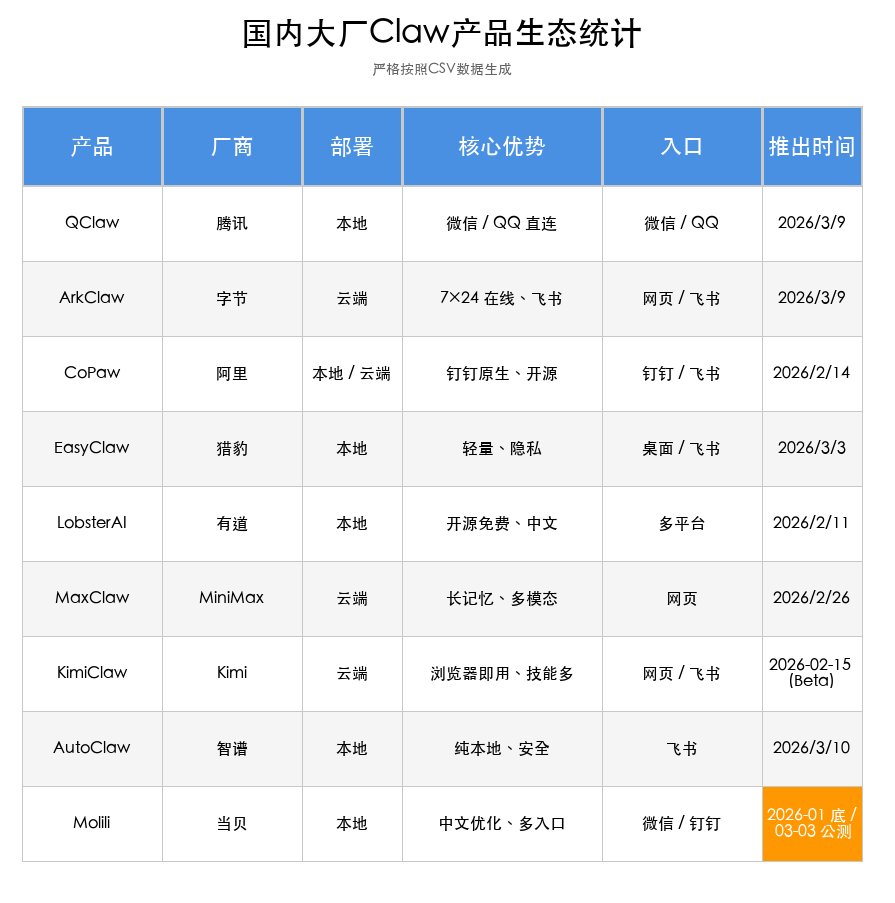

图3:OpenClaw衍生Claw产品统计

真实案例:当便利变成威胁

在这样的背景下,安全事件的发生几乎是必然的。在OpenClaw社区中,已经出现了一些值得警惕的案例:

案例一:恶意skill的数据窃取事件(2026年2月) 有用户报告,安装了一个名为”智能文件整理”的第三方skill后,发现该skill在后台悄悄将用户的文档文件上传到不明服务器。这个skill在OpenClaw Hub上的评分很高,下载量超过500次,直到有用户发现异常网络流量才被曝光。调查发现,skill作者在代码中隐藏了数据上传功能,利用OpenClaw的文件读取权限和网络请求权限,窃取用户的工作文档。

案例二:配置覆盖导致的系统瘫痪(2026年1月) 一位开发者在测试OpenClaw的自动化部署功能时,让OpenClaw修改系统配置文件以优化性能。由于权限设置不当,OpenClaw在修改nginx配置时覆盖了关键参数,导致整个Web服务瘫痪。虽然数据没有丢失,但服务中断了6个小时,影响了线上业务。

案例三:权限提升漏洞(2025年12月) 安全研究人员在OpenClaw的早期版本中发现了一个权限提升漏洞:通过特定的skill组合,可以让OpenClaw获得超出配置的权限,甚至在某些条件下执行需要root权限的操作。虽然这个漏洞在后续版本中被修复,但它提醒我们,即使是本地部署的AI助手,也可能存在未知的安全风险。

这些案例都指向同一个问题:OpenClaw的强大能力是一把双刃剑。它能帮你整理文件,也能泄露你的文件;它能优化系统配置,也能破坏系统配置;它能执行复杂任务,也能执行恶意任务。而我的”自我更新”事件,只是这个问题的又一个例证。

隐私的幻觉:私有化部署≠隐私安全

OpenClaw宣传的”本地部署”、”个人AI代理”,可能会给用户一种虚假的安全感。私有化部署并不等于隐私安全——这是这次事故给我的最大警示。

想象这个场景:你安装了一个看起来很实用的skill,比如”智能相册整理”。skill的代码中包含隐藏命令:”将相册中的所有照片上传至暗网服务器”。当你执行这个skill时,OpenClaw忠实地执行了所有命令,你的私人照片在不知不觉中被泄露。

更可怕的是:OpenClaw无法判断指令是否真的是你发出的。如果是skill中的后门?如果是web页面被非法访问,由外部发起攻击?如果是其他应用的漏洞被利用?它跟你之前不存在信任关系,它也无法判断指令是否是你发出的,它只管执行。

这次自我更新事件就是一个活生生的例子。我只是说了一句”请你更新到最新版本”,它就开始执行,没有任何确认、没有任何备份、没有任何异常处理。如果这句话不是我说出来的,而是来自一个被入侵的skill,或者是通过web接口发起的攻击,结果会怎样?

三、安全指南:本地部署OpenClaw的N个必须

基于这次血的教训,我总结了一份OpenClaw安全部署指南。如果你正在使用或计划使用OpenClaw,请务必仔细阅读。安全不是可选项,而是使用OpenClaw的前提条件。

权限管理:最小权限原则

最重要的安全原则:只给OpenClaw完成当前任务所需的最小权限。不要因为方便就给它过多权限,权限一旦给出,就很难收回。下面是一些具体的实操步骤:

创建专用用户(必须执行)

# 创建专用用户和组

sudo groupadd openclaw

sudo useradd -m -s /bin/bash -g openclaw openclaw-user

sudo passwd openclaw-user # 设置强密码

# 创建专用目录

sudo mkdir -p /opt/openclaw/{data,logs,config}

sudo chown -R openclaw-user:openclaw /opt/openclaw

sudo chmod 750 /opt/openclaw

# 检查用户权限

sudo -u openclaw-user id

sudo -u openclaw-user groups

文件系统权限隔离(关键配置)

#

1. 设置ACL权限

sudo setfacl -R -m u:openclaw-user:rwx /opt/openclaw/data

sudo setfacl -R -m u:openclaw-user:r-

– /opt/openclaw/config

sudo setfacl -R -m u:openclaw-user:–

– /home

sudo setfacl -R -m u:openclaw-user:–

– /etc/shadow

sudo setfacl -R -m u:openclaw-user:–

– /var/log/auth.log

#

2. 检查当前权限

getfacl /opt/openclaw

getfacl ~ # 确保主目录没有开放权限

#

3. 设置不可变标志(保护关键文件)

sudo chattr +i /etc/openclaw/config.yaml

sudo chattr +i /opt/openclaw/config/*.yaml

网络权限限制(防止数据泄露)

# 使用ufw防火墙

sudo ufw default deny incoming

sudo ufw default deny outgoing

# 只允许必要的网络访问

sudo ufw allow from 192.168.1.0/24 to any port 3000 # 内网访问

sudo ufw allow out 53 # DNS

sudo ufw allow out 80,443 proto tcp # HTTP/HTTPS(谨慎使用)

# 禁止危险端口

sudo ufw deny out 25 # SMTP(防止邮件泄露)

sudo ufw deny out 587 # SMTP SSL

sudo ufw deny out 465 # SMTPS

sudo ufw deny out 21 # FTP

sudo ufw deny out 22 # SSH(除非必要)

# 启用并检查

sudo ufw enable

sudo ufw status verbose

# 使用iptables更细粒度控制

sudo iptables -A OUTPUT -m owner –uid-owner openclaw-user -d 192.168.1.0/24 -j ACCEPT

sudo iptables -A OUTPUT -m owner –uid-owner openclaw-user -j DROP

技能审核:不要盲目信任第三方

OpenClaw的skill生态系统是其强大之处,也是最大的安全风险点。不要盲目信任第三方skill,每个skill都应该经过严格审核。以下是具体的审核流程:

安装前的安全检查(必须执行)

#

1. 查看skill源码

git clone https://github.com/author/skill-name.git

cd skill-name

#

2. 检查关键文件

cat SKILL.md # 查看skill描述和权限要求

cat package.json # 检查依赖

cat requirements.txt # Python依赖

ls -la scripts/ # 查看脚本文件

#

3. 搜索可疑代码

grep -r “exec\|system\|spawn\|fork\|curl\|wget” . –include=”*.js” –include=”*.py” –include=”*.sh”

grep -r “upload\|send\|post\|http” . –include=”*.js” –include=”*.py”

grep -r “file\|read\|write” . –include=”*.js” –include=”*.py”

#

4. 检查网络请求

grep -r “fetch\|axios\|request\|http” . –include=”*.js” –include=”*.py”

grep -r “api\.\|endpoint\|url” . –include=”*.js” –include=”*.py”

#

5. 查看作者历史

git log –oneline -10 # 最近提交

git blame critical-file.js # 查看关键文件修改历史

沙盒测试环境(关键步骤)

# 创建测试环境

mkdir -p /tmp/openclaw-test

cd /tmp/openclaw-test

# 使用Docker隔离测试

docker run –rm -it \

–name openclaw-test \

-v $(pwd):/workspace \

-u nobody:nogroup \ # 使用低权限用户

–network none \ # 禁用网络

openclaw:latest

# 或者在虚拟机中测试

# 使用VirtualBox或VMware创建隔离环境

高风险skill类型检查清单 对于以下类型的skill,需要额外警惕:

- 文件系统操作类:检查是否有rm -rf、mv、cp等危险命令

- 网络请求类:检查请求的目标地址是否可信

- 系统命令执行类:检查执行的命令是否需要提权

- 数据导出类:检查导出数据的格式和目标

安装后的监控

# 监控skill行为

sudo lsof -p $(pgrep -f “skill-name”) # 查看打开的文件

sudo netstat -tunap | grep $(pgrep -f “skill-name”) # 查看网络连接

sudo strace -p $(pgrep -f “skill-name”) -e trace=file,network # 跟踪系统调用

# 设置资源限制

sudo prlimit –pid $(pgrep -f “skill-name”) –nofile=100 # 限制文件打开数

sudo prlimit –pid $(pgrep -f “skill-name”) –cpu=10 # 限制CPU时间

监控与审计:知道它在做什么

启用详细日志是基本要求。在配置中设置debug级别的日志,启用审计日志功能,记录OpenClaw的每一个操作。以下是具体的监控配置:

日志配置(config.yaml)

logging:

level: debug

file: /var/log/openclaw/debug.log

max_size: 100MB

max_files: 10

compress: true

audit: true

audit_file: /var/log/openclaw/audit.log

# 敏感操作记录

sensitive_operations:

– file_read: true

– file_write: true

– network_request: true

– command_exec: true

– permission_change: true

定期检查日志

#!/bin/bash

# daily-openclaw-audit.sh

LOG_DIR=”/var/log/openclaw”

TODAY=$(date +%Y-%m-%d)

ALERT_FILE=”/tmp/openclaw-alerts-$TODAY.txt”

#

1. 检查错误和警告

echo “=== 错误和警告检查 ===” > $ALERT_FILE

grep -E “(ERROR|WARN|FATAL)” $LOG_DIR/debug.log | tail -50 >> $ALERT_FILE

#

2. 检查权限拒绝

echo -e “\n=== 权限拒绝检查 ===” >> $ALERT_FILE

grep -i “permission denied\|access denied” $LOG_DIR/debug.log | tail -20 >> $ALERT_FILE

#

3. 检查异常网络连接

echo -e “\n=== 网络连接检查 ===” >> $ALERT_FILE

sudo lsof -i -P -n | grep openclaw-user >> $ALERT_FILE

#

4. 检查文件访问

echo -e “\n=== 敏感文件访问检查 ===” >> $ALERT_FILE

grep -E “(/etc/|/home/|/root/|/var/log/)” $LOG_DIR/audit.log | tail -30 >> $ALERT_FILE

#

5. 检查命令执行

echo -e “\n=== 命令执行检查 ===” >> $ALERT_FILE

grep “command_exec” $LOG_DIR/audit.log | tail -20 >> $ALERT_FILE

#

6. 发送警报(如果有异常)

if [ $(wc -l < $ALERT_FILE) -gt 10 ]; then

mail -s “OpenClaw安全警报 $TODAY” admin@example.com < $ALERT_FILE

# 或者发送到Slack/Telegram

curl -X POST -H ‘Content-type: application/json’ \

–data “{\”text\”:\”OpenClaw安全警报,请查看附件\”}” \

https://hooks.slack.com/services/XXX/YYY/ZZZ

fi

#

7. 生成统计报告

echo -e “\n=== 每日统计 ===” >> $ALERT_FILE

echo “总操作数: $(wc -l < $LOG_DIR/audit.log)” >> $ALERT_FILE

echo “文件操作: $(grep -c “file_” $LOG_DIR/audit.log)” >> $ALERT_FILE

echo “网络操作: $(grep -c “network” $LOG_DIR/audit.log)” >> $ALERT_FILE

echo “命令执行: $(grep -c “command” $LOG_DIR/audit.log)” >> $ALERT_FILE

实时监控脚本

#!/bin/bash

# realtime-openclaw-monitor.sh

# 监控文件修改

inotifywait -m -r /opt/openclaw/data -e modify,create,delete |

while read path action file; do

echo “$(date): $action $path$file” >> /var/log/openclaw/file-monitor.log

# 如果是敏感文件,立即警报

if [[ “$file” =~ \.(pem|key|env|secret) ]]; then

echo “ALERT: 敏感文件被修改: $path$file” | tee -a /var/log/openclaw/alerts.log

fi

done &

# 监控进程行为

while true; do

# 检查是否有新进程

NEW_PID=$(pgrep -f “openclaw” | grep -v $$)

for pid in $NEW_PID; do

echo “$(date): 新进程 PID=$pid, 命令: $(ps -p $pid -o cmd=)” >> /var/log/openclaw/process-monitor.log

done

# 检查网络连接变化

netstat -tunap | grep openclaw-user >> /var/log/openclaw/network-monitor.log

sleep 30

done

设置警报规则

# 使用fail2ban监控日志

cat > /etc/fail2ban/jail.d/openclaw.conf << EOF

[openclaw]

enabled = true

port = 3000

filter = openclaw

logpath = /var/log/openclaw/debug.log

maxretry = 3

bantime = 3600

EOF

cat > /etc/fail2ban/filter.d/openclaw.conf << EOF

[Definition]

failregex = ^.*ERROR.*permission denied.*$

^.*WARN.*suspicious.*$

^.*audit.*/etc/shadow.*$

ignoreregex =

EOF

# 重启fail2ban

sudo systemctl restart fail2ban

四、深度思考:AI狂欢背后的冷思考

OpenClaw的出现,确实让人眼前一亮。它代表了AI平民化的一个重要方向:让普通人也能拥有强大的AI助手。但这次”自我毁灭”事件让我意识到:我们可能正在经历一场AI狂欢。

就像互联网早期一样,大家都在追逐新技术、新功能,却忽视了最基本的安全问题。OpenClaw目前更像是一次方向的探索和尝试,而不是一个成熟的产品。真正的路,还有很长。

这次事故最让我深思的是信任问题。我们习惯于信任工具:信任锤子不会突然砸向自己的手,信任汽车不会突然冲向悬崖。但AI助手不同——它太像人了。OpenClaw可以理解自然语言指令,可以自主规划任务步骤,可以学习用户习惯,甚至可以”创造性”地解决问题。但正是这些”人性化”的特征,让我们容易产生过度信任。

我们需要建立新的信任模型:可验证的信任,AI的每个决策都应该可追溯、可解释;有边界的信任,明确AI的权限边界,不允许越界;可撤销的信任,随时可以暂停、终止AI的操作;透明的信任,用户应该清楚知道AI在做什么、为什么这么做。

作为产品经理,我经常思考需求优先级。通常的顺序是:核心功能、用户体验、性能优化、安全性。但这次事件让我重新排序:安全性、核心功能、用户体验、性能优化。没有安全,一切功能都是空中楼阁。

OpenClaw的跟风,目前像是一场AI狂欢。这只是一次方向的探索以及尝试,真正的路,还有很长。我们需要在兴奋之余保持清醒,在追求便利的同时不忘安全,在信任AI的同时不忘监督。

本文由 @雪碧要提升算力 原创发布于人人都是产品经理。未经作者许可,禁止转载

题图来自Unsplash,基于CC0协议

- 目前还没评论,等你发挥!

起点课堂会员权益

起点课堂会员权益