货代员工管理实战:如何让业务协同既跑得动,又不越权、不泄密、不舞弊?

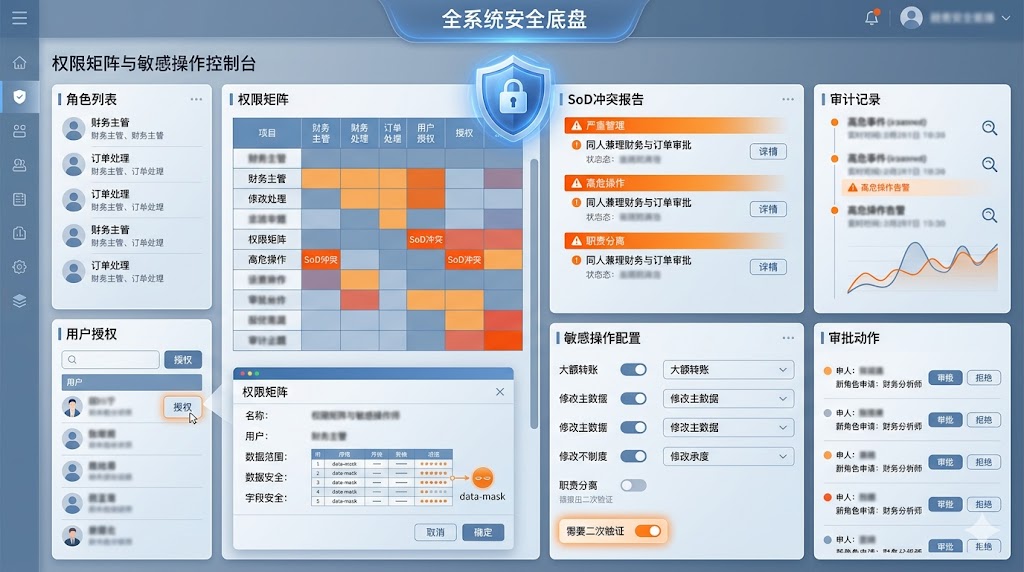

货代系统里的权限管理,远不只是“谁能看到哪个菜单”。底价、利润、客户名单、银行账户、放货、费用审批、供应商付款等动作都直接关联商业机密和资金安全。如果权限设计只靠角色勾选,很容易出现越权访问、职责冲突和敏感操作失控。角色与权限管理模块的核心,是在业务效率和风控边界之间建立一套可解释、可审计、可动态调整的安全控制机制。

一、为什么“菜单权限”管不住货代业务风险?

很多权限系统看起来已经做了角色、菜单和按钮控制,但货代企业真正的风险往往藏在更细的地方。

- 能看订单,不代表应该看到成本价和利润。

- 能录入费用,不代表可以审批付款。

- 能维护客户,不代表可以批量导出客户名单。

- 能创建供应商,不代表可以同时修改银行账户并发起付款。

如果权限模型只停留在“页面是否可见”,就无法处理数据范围、字段脱敏、敏感操作和职责分离这些真实风险。

二、模块交付物:不是角色清单,而是业务安全边界

角色与权限管理模块应该交付四类结果:

- 功能边界:明确每个岗位可以进入哪些模块、执行哪些动作。

- 数据边界:控制员工只能看到本人、本部门、本公司或授权范围内的数据。

- 字段边界:对利润、成本、身份证号、银行账号等敏感字段做隐藏或脱敏。

- 职责边界:通过SoD规则阻止高风险角色组合,降低舞弊空间。

权限管理的终点不是配置更多角色,而是让每次访问和每个关键动作都有清晰的业务理由。

三、系统底盘:RBAC只是起点,数据范围和职责分离才是深水区

1)角色要贴近岗位,但不能等同于岗位

岗位是组织管理概念,角色是系统权限集合。一个海运主管可能同时需要操作审核、团队看板和部分费用查看权限,但不一定拥有删除订单或修改付款账户的权力。

2)数据范围决定“看哪些数据”

同样是订单列表,普通操作员可能只能看本人任务,部门主管可以看本部门及下级,区域经理可以看区域范围。数据范围需要在查询层自动生效,而不是依赖每个业务页面手写判断。

3)字段级安全保护最敏感的商业信息

利润、成本、底价、客户联系人、身份证号和银行账户等字段,应支持按角色、场景和动作进行脱敏或隐藏。这样既能协同,又不泄露核心商业信息。

4)职责分离用于阻断舞弊链条

创建供应商和付款审批、录单和审单、费用录入和费用审核等职责不应由同一人完成。系统需要在授权时和定期审计时扫描冲突。

四、关键能力:从静态授权走向动态安全控制

1)入职、转岗、离职要自动触发授权变化

权限不应长期依赖人工记忆。员工入职时按岗位分配基础角色,转岗时重新计算数据范围,离职时冻结账号并回收所有角色。

2)敏感操作要二次验证或审批

删除订单、导出客户名单、调整信用额度、修改银行账户、释放货权等动作,应支持密码、短信、MFA或主管审批等额外控制。

3)权限变更要可审计、可回滚

每次角色创建、权限变更、用户授权和冲突处理都应留下操作人、时间、变更前后差异和原因。权限配置本身也是高风险数据,不能无痕修改。

4)动态鉴权要兼顾性能和实时性

货代系统请求量高,鉴权不能拖慢业务接口。常见做法是权限热加载到缓存,变更后秒级刷新,同时保留数据库作为权威来源。

五、衡量权限体系成效,关键看这些指标

- 授权质量:高权限角色数量、长期未使用权限占比、离职账号残留率。

- 风控能力:SoD冲突数、敏感操作二次验证覆盖率、越权访问拦截数。

- 响应效率:入职授权完成时长、转岗权限同步时长、权限变更生效时延。

- 审计可用性:权限变更留痕完整率、审计报告生成时长、冲突处置闭环率。

这些指标共同判断权限系统是否既支撑业务协同,又真正守住安全边界。

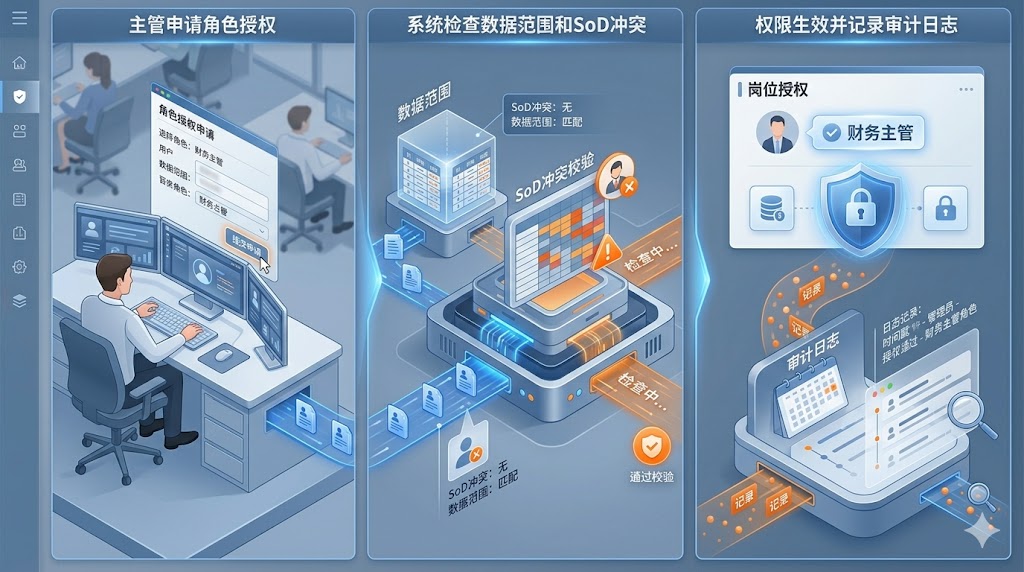

六、场景演练:给海运出口主管授权,系统应该如何避免风险?

以“海运出口主管”授权为例,系统应这样处理:

- 根据员工组织归属和岗位,推荐海运出口主管角色。

- 授权前读取员工已有角色,检查是否与付款审批、供应商银行变更等角色冲突。

- 设置数据范围为本部门及下级,而不是全集团。

- 对利润查看、订单删除、批量导出等敏感动作配置额外验证或审批。

- 授权完成后写入审计日志,后续定期纳入权限审查。

这样授权既满足主管管理团队的需要,也避免把不必要的资金和数据风险一并放开。

七、结语:权限管理的价值,是把信任变成可执行的边界

货代业务天然需要跨部门、跨地区、跨角色协同,但协同越复杂,越不能只靠“大家自觉”。角色与权限管理真正要解决的是:让正确的人,在正确的场景下,访问正确的数据,执行被允许的动作。

当功能权限、数据范围、字段安全、职责分离、敏感验证和审计日志形成闭环时,权限系统就不再只是后台配置项,而是企业防泄密、防舞弊、防误操作的核心风控基础设施。

本文由 @天涯轩 原创发布于人人都是产品经理。未经作者许可,禁止转载

题图来自AI生成,由作者提供

- 目前还没评论,等你发挥!

起点课堂会员权益

起点课堂会员权益